Powstał szkodliwy kod atakujący IE

25 listopada 2014, 11:37Cyberprzestępcy opracowali szkodliwy kod atakujący dziurę w Internet Explorerze. Luka, która istniała od czasów premiery Windows 95 została załatana 11 listopada bieżącego roku. Występuje ona we wszystkich wersjach IE od 3.0 do 11.

Chiński backdoor atakuje SQL Server

22 października 2019, 11:11Badacze z firmy ESET uważają, że nowy zaawansowany backdoor, który atakuje SQL Server to dzieło chińskiej grupy APT17. Szkodliwy kod daje napastnikowi dostęp do bazy danych w taki sposób, że połączenie nie jest zapisywane w logach systemu. Grupa APT17 znana jest też pod nazwami Winniti Group, Axiom i Ke3chang.

Chrome podatne na kradzież haseł

12 lipca 2010, 13:58Andreas Grech informuje, że Chrome jest podatny na kradzież haseł. Wszystko przez dodatki do tej przeglądarki, które mogą być pisane w JavaScript oraz HTML i mają dostęp do obiektowego modelu dokumentu (DOM).

Odkryto geny konieczne do uruchomienia instrukcji czerwonych krwinek

3 czerwca 2016, 11:55Zidentyfikowano minimalny zestaw czynników koniecznych do instruowania rozwoju czerwonych krwinek. Szwedzko-hiszpański zespół jako pierwszy wskazał 4 geny, które pozwalają odblokować kod genetyczny komórek skóry (fibroblastów) i przeprogramować je, by dały początek erytrocytom.

Tworzą bazę sygnatur molekularnych wirusów

14 maja 2012, 12:13Brytyjscy naukowcy chcą stworzyć bank sygnatur molekularnych, który pozwoliłby zidentyfikować zagrożenie ze strony konkretnej infekcji na podstawie charakterystycznych zmian w komórkach. Obecnie zespół przygotowuje "kody kreskowe" dla różnych szczepów wirusa grypy oraz wirusa RSV - głównego patogenu odpowiedzialnego za infekcje dróg oddechowych starszych dzieci i choroby dolnych dróg oddechowych niemowląt.

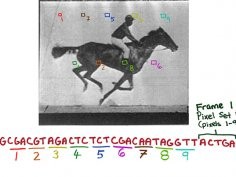

Stworzyli nagrywarkę molekularną i wykorzystali ją do zakodowania w E. coli GIF-a

17 lipca 2017, 13:04Dotąd naukowcy skupiali się na użyciu DNA i jego właściwości do przechowywania dużej ilości danych poza komórkami. Od niedawna pracują jednak nad inną koncepcją: wykorzystania genomu populacji bakterii jako biologicznego dysku twardego, z którego naukowcy mogliby odtwarzać informacje w dowolnym momencie.

Narzędzie Google'a w rękach cyberprzestępców

25 lipca 2006, 13:15Przed tygodniem Google udostępnił specjalistom ds. zabezpieczeń swoje narzędzie, które pozwala na wyszukiwanie szkodliwego kodu w serwisach internetowych. Okazało się, że cyberprzestępcom udało się już złamać kod google'owskiego narzędzia.

Siedem biuletynów od Microsoftu

10 grudnia 2014, 10:31Microsoft opublikował grudniowy zestaw poprawek w ramach Patch Tuesday. W jego skład wchodzi siedem biuletynów bezpieczeństwa, w tym trzy krytyczne.

Google przez trzy lata walczył z grupą usiłującą infekować aplikacje w Play Store

10 stycznia 2020, 12:24Google podsumowało jedną z najbardziej długotrwałych wojen, jaką stoczyło ze szkodliwym oprogramowaniem. W ciągu ostatnich trzech lat firma usunęła ponad 1700 aplikacji zarażonych różnymi odmianami szkodliwego kodu o nazwie Bread (Joker).

Papier i blaszka forsują "bezpieczne" zamki

2 sierpnia 2010, 11:27Marc Tobias zaprezentował banalnie proste sposoby na przełamanie zabezpieczeń jednych z najlepszych zamków biometrycznych. Może i zdobywają one nagrody, ale brak im podstawowych zabezpieczeń. Są sprytne, ale nie są bezpieczne - powiedział dziennikarzom AFP, którzy przyglądali się, jak Tobias pokonuje jedne z najlepszych zamków.